近期,蘇黎世聯邦理工學院的研究團隊揭示了一個針對英特爾處理器的新型安全漏洞,編號為“CVE-2024-45332”,該漏洞波及自英特爾第九代起的所有處理器產品。

據悉,這一新型漏洞允許攻擊者通過一種被稱為“分支權限注入”的技術,從操作系統內核等高度敏感的內存區域中竊取重要信息,如密碼和加密密鑰。攻擊者通過訓練CPU預測特定的分支目標,并利用系統調用觸發推測執行,結合側信道攻擊手段泄露緩存中的數據。

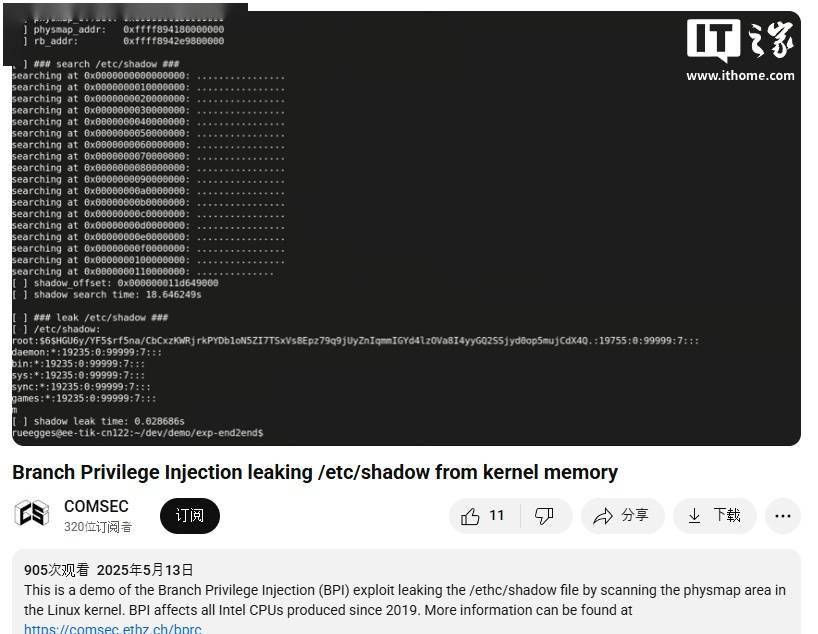

在實際測試中,研究人員在Ubuntu 24.04系統上成功讀取了/etc/shadow文件,數據泄露的峰值速度達到了每秒5.6KB,且準確率驚人地高達99.8%。

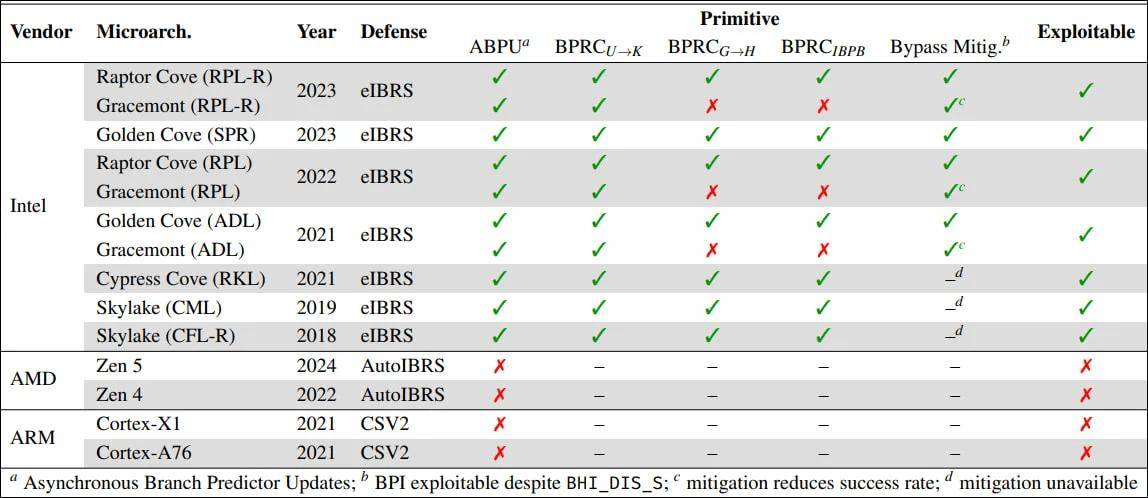

據研究人員指出,自英特爾第九代處理器(Coffee Lake Refresh)發布以來,所有英特爾CPU均存在此漏洞的風險,而部分第七代處理器(Kaby Lake)設備同樣面臨IBPB繞過風險。然而,AMD和ARM架構的系統,包括Arm Cortex-X1、Cortex-A76以及AMD Zen 5和Zen 4芯片,尚未發現存在類似問題。

值得注意的是,早在2024年9月,蘇黎世聯邦理工學院的研究人員便已向英特爾通報了這一漏洞。隨后,英特爾發布了微代碼更新以緩解該漏洞帶來的風險,但這一措施導致了約2.7%的性能損耗。軟件層面的緩解方案則帶來了1.6%至8.3%不等的性能影響。

英特爾在官方安全公告中表達了對蘇黎世聯邦理工學院研究的感謝與合作,并表示正在加強針對Spectre v2的硬件防護措施。同時,英特爾發言人指出,截至目前,尚未發現該漏洞被實際利用的案例。