近日,技術(shù)團隊MASSGRAVE在博客上宣布了一項驚人的安全突破,他們成功破解了微軟Windows操作系統(tǒng)的核心數(shù)字版權(quán)管理(DRM)系統(tǒng)——軟件保護平臺(SPP)。此次發(fā)現(xiàn)名為TSforge的漏洞,其威力巨大,能夠激活自Windows 7以來所有版本的Windows系統(tǒng),以及從Office 2013起所有版本及其附加組件。

SPP,作為Windows操作系統(tǒng)中的關(guān)鍵組件,承擔著保護和管理軟件許可證的重任。它通過驗證Windows和其他微軟產(chǎn)品的合法性,有效防止了未經(jīng)授權(quán)的復制和許可篡改,是微軟維護其產(chǎn)品版權(quán)的核心機制之一。自Windows Vista早期開發(fā)以來,SPP便成為了Windows激活系統(tǒng)的主要手段,至今已有近20年的歷史。

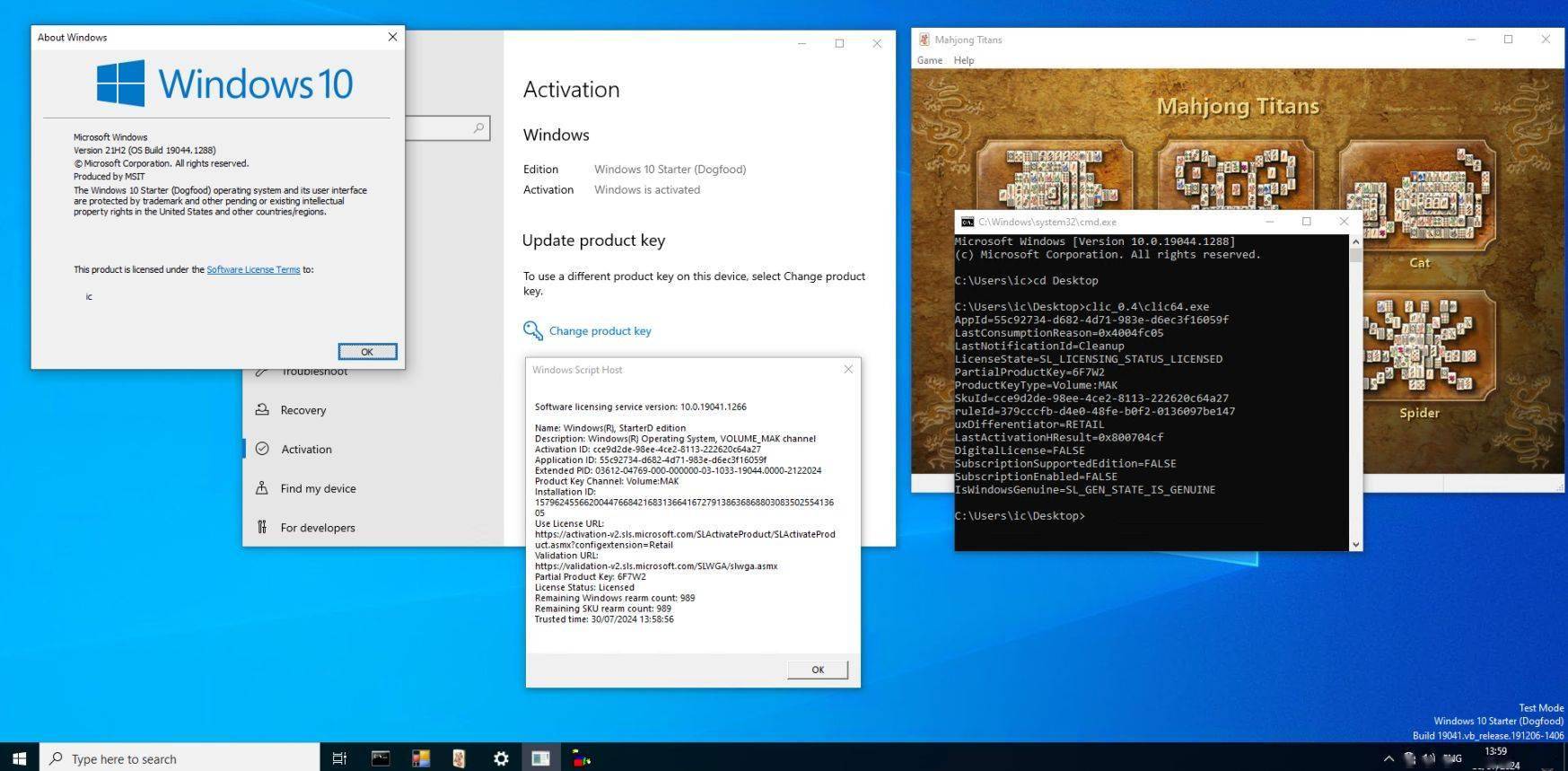

在2023年,MASSGRAVE的研究人員發(fā)現(xiàn)了名為“CID技巧”的新方法,該方法能夠繞過SPP的驗證機制,允許寫入偽造的確認ID(CID)。CID是電話激活Windows時使用的數(shù)值,由于電話激活無需網(wǎng)絡(luò)連接,因此所有Windows版本和附加組件都至少有一個可通過電話激活的許可通道。通過修改內(nèi)存中的CID驗證代碼,研究人員實現(xiàn)了使用全零CID激活Windows,且重啟sppsvc服務后激活狀態(tài)依然保持,這表明SPP保存的激活數(shù)據(jù)在寫入后并未進行二次驗證。

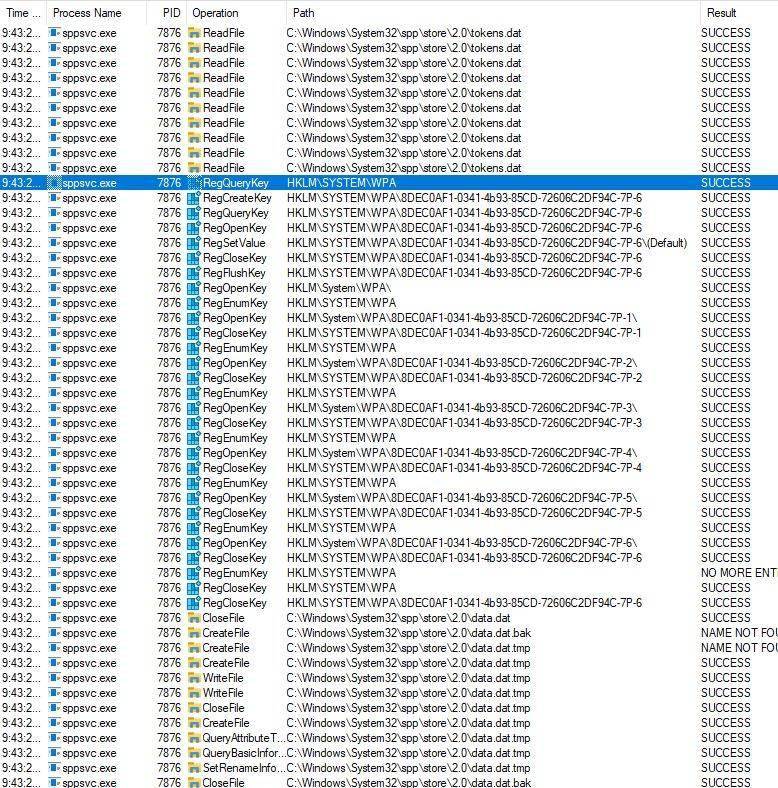

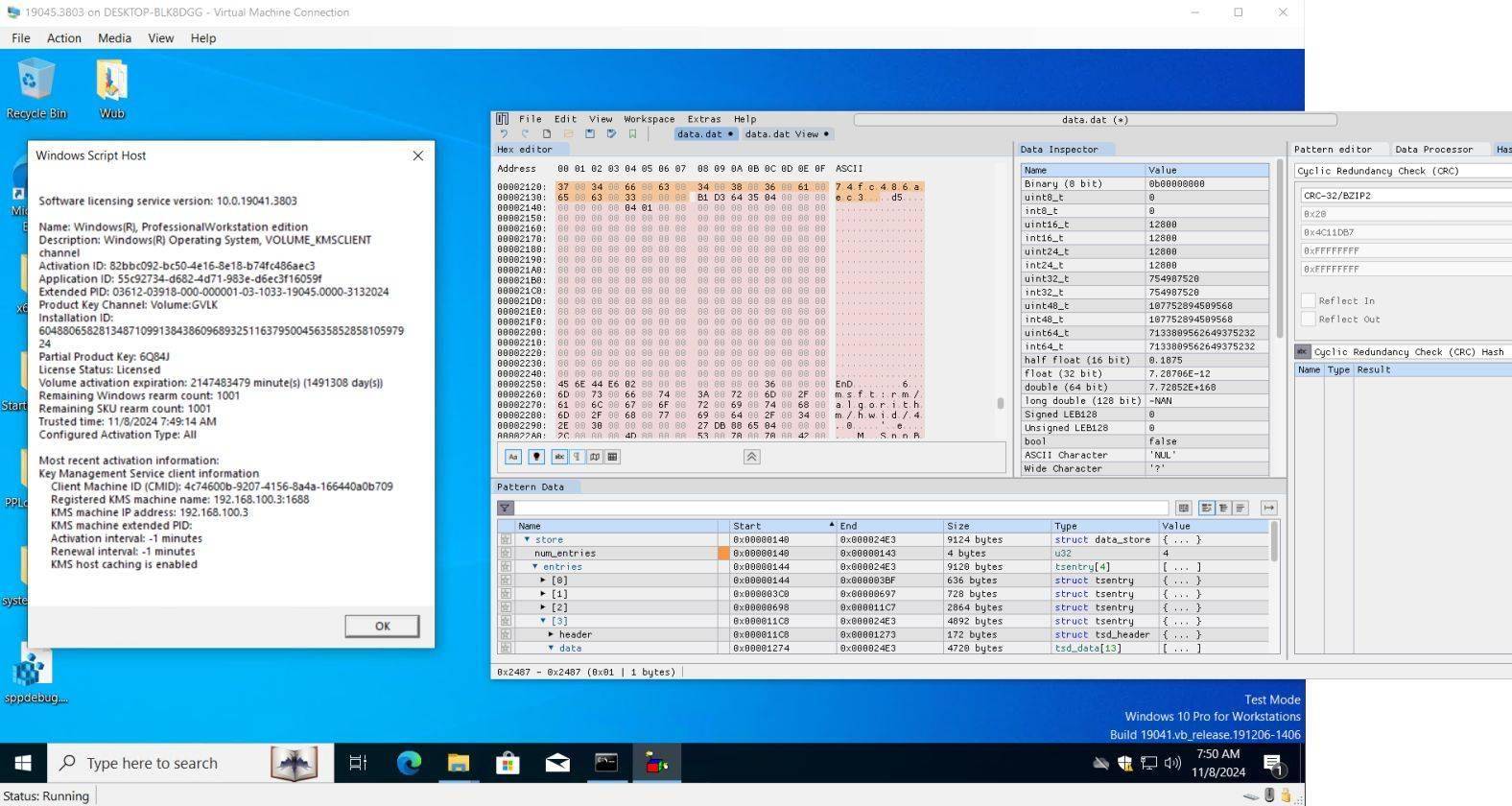

進一步的研究發(fā)現(xiàn),激活數(shù)據(jù)存儲在名為“可信存儲區(qū)”的加密文件中,該文件與HKLMSYSTEMWPA下的加密注冊表項相關(guān)聯(lián)。在Windows 8.1和10系統(tǒng)中,數(shù)據(jù)主要保存在C:WindowsSystem32sppstore2.0data.dat和C:WindowsSystem32sppstore2.0tokens.dat文件中。而Windows 7則使用spsys.sys驅(qū)動程序?qū)?shù)據(jù)寫入特定的文件和WPA注冊表項。

MASSGRAVE團隊通過對泄露的Windows 8早期版本spsys.sys驅(qū)動程序的分析,找到了破解可信存儲區(qū)的方法。他們通過跳過加密調(diào)用,成功將未加密的內(nèi)容直接寫入磁盤。同時,結(jié)合對Windows 10中sppsvc.exe的研究,團隊找到了加密、解密、簽名校驗和哈希校驗的例程,并通過修補這些例程,使sppsvc能夠解密data.dat文件并接受修改。

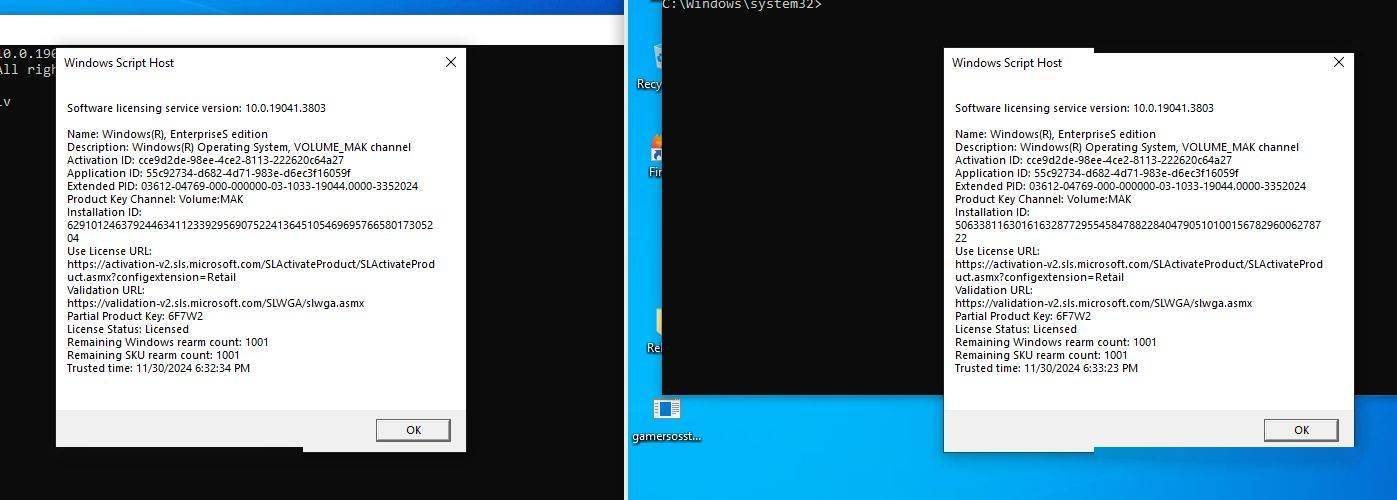

最終,研究人員通過逆向工程和模擬RSA解密例程SpModExpPrv,成功獲取了用于加密AES密鑰的RSA私鑰,從而解密了可信存儲區(qū)的數(shù)據(jù)。這一突破意味著他們可以直接修改Windows的激活數(shù)據(jù),實現(xiàn)離線激活。

MASSGRAVE團隊還成功繞過了Windows 7和CSVLK的PKEY2005編碼系統(tǒng),并創(chuàng)建了適用于所有硬件的通用HWID,從而實現(xiàn)了幾乎所有Windows版本的離線激活。這一成果無疑將對Windows的版權(quán)保護機制產(chǎn)生深遠影響,同時也提醒了微軟等科技公司需要不斷加強其產(chǎn)品的安全性。